0. 엔터

이 글은 제가 직접 작성하고 공유한 글입니다 AWS 보안 점검 및 설정 안내서의 콘텐츠가 T-Story로 이전되었습니다.

1. 관련 법률 및 규정

2. 개요

- AWS는 무차별 대입 공격 및 암호 유출을 방지하기 위해 Pem 키를 사용하여 인스턴스에 연결할 것을 권장합니다(인스턴스 생성 시 기본적으로 “PasswordAuthentication no” 설정).

- 따라서 담당자별로 인스턴스 계정을 생성하고 Pem Key로 설정하여 인스턴스에 접근해야 합니다.

3. 취약성 평가 기준

- 인스턴스 접속 시 계정/비밀번호로 인증하거나 담당자별로 계정을 생성하지 않습니다. 약한

- 인스턴스 접속 시 Pem Key로 인증을 하고 담당자별로 계정을 생성한다. 취약하지 않은

4. 취약점 확인 방법 – (1) 인스턴스 접속 시 계정/비밀번호 인증 확인

- sshd_config 파일에서 PasswordAuthentication이 yes로 설정되어 있는지 확인하십시오.

vi /etc/ssh/sshd_config

4. 취약점 확인 방법 – (2) 책임자가 만든 계정인지 확인

- passwd 파일에서 각 사용자에 대해 계정이 생성되었는지 확인합니다.

cat /etc/passwd

5. 취약점 대응 – (1) 인스턴스 접속 시 계정/비밀번호 인증 금지 설정

- sshd_config 파일에서 PasswordAuthentication 설정을 no로 변경합니다.

PasswordAuthentication yes → PasswordAuthentication no- ssh 데몬을 다시 시작하십시오.

systemctl restart sshd

5. 취약점 처리 – (2) 담당자별 계정 생성 및 Pem Key 등록 설정

- 대표 계정 만들기

sudo adduser (계정명) --disabled-password sudo su - (계정명)- PEM 키 등록을 위한 .ssh 디렉토리 설정

mkdir .ssh

chmod 700 .ssh

touch .ssh/authorized_keys

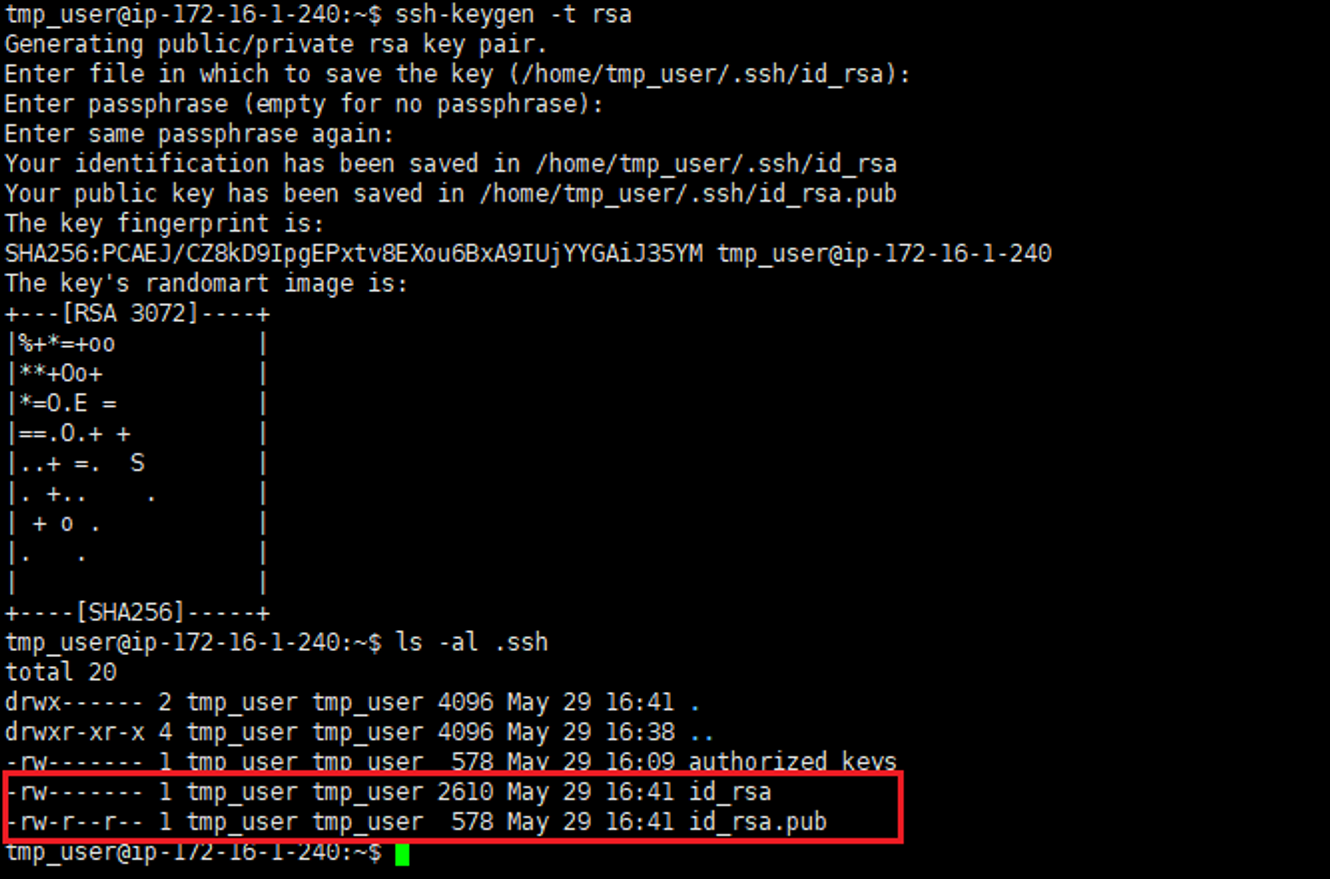

chmod 600 .ssh/authorized_keys- 펨 키 생성

ssh-keygen -t rsa

- PEM 키 등록을 위해 id_rsa.pub 파일의 내용을 authorized_keys 파일에 저장합니다.

cp id_rsa.pub authorized_keys- id_rsa 파일을 사용하여 인스턴스에 연결

- (1) id_rsa 파일을 pem 키로 사용

- (2) id_rsa 파일의 내용을 복사하여 중요한 단말기의 메모장에 저장 후 pem key로 사용